資格情報の管理¶

多くの場合、セキュアなデータソースにアクセスする必要があるため、DataRobotでは、関連付けられた資格情報を安全に保存して再使用するためのオプションが提供されています。 この機能は、セキュアなソースにアクセスする必要のある自動化ワークフローを使用する場合や、個々の認証が必要なテーブルやソースを多数組み合わせる場合に認証をスキップする場合などに特に便利です。 資格情報の管理タイルでは、新しく保存される資格情報を作成したり、既存の資格情報を編集または削除したり、データ接続との関連付けを追加または削除したりできます。

保存された資格情報は、プロンプトが表示される以下のようなときに利用できます。

- データ接続ページからデータソースを作成する場合、または接続をテストする場合。

- プロジェクトを開始するときにデータソースオプションを使用する場合。

- データソースまたはS3を使用してAPIからバッチ予測を作成する場合。

- データ接続を使用してAIカタログに新しいデータセットを作成する場合。

- AIカタログ内のデータセットのスナップショットを取得する場合。

- AIカタログ内のデータセットからプロジェクトを作成する場合。

- AIカタログで予測を作成を使用して予測データセットを選択する場合。

このページにアクセスするには、アカウント設定 > 資格情報の管理を開きます。

FIPS検証の要件

FIPS検証の要件により、パスワードが14文字未満の資格情報は、Snowflakeシステムへの接続では機能しない場合があります。 Snowflakeのキーペア認証情報は、2048ビット以上の有効なRSAで、14文字以上のパスフレーズが必要です。 詳細については、FIPS検証に関するFAQを参照してください。

新規資格情報の追加¶

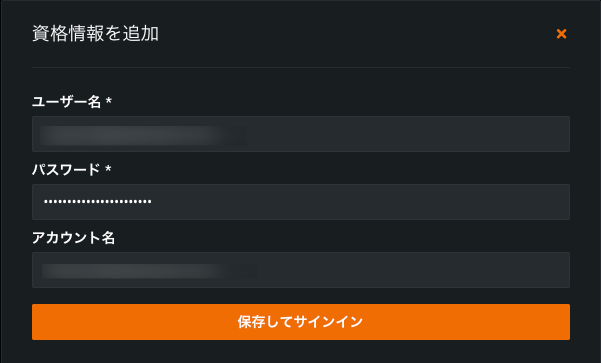

資格情報の管理タイルから、+ 新しい資格情報を追加をクリックします。

新しい資格情報を追加ダイアログボックスで、資格情報のタイプを選択し、資格情報の必須フィールドに手動で入力して、保存してサインインをクリックします。 資格情報のエントリーが左側のパネルで利用できるようになります。

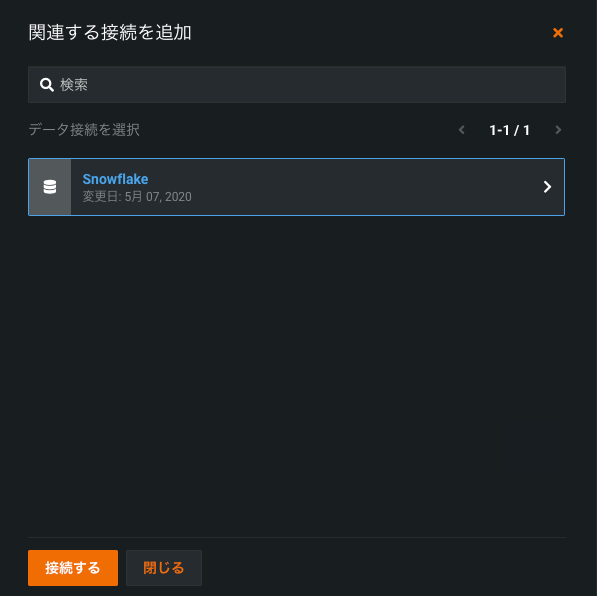

関連する接続を追加をクリックして、データ接続を追加します。 次に、これらの資格情報に関連付けたいデータ接続を選択し、接続をクリックします。

共有されたセキュアな構成から資格情報を追加する¶

IT管理者は、データ接続にOAuthベースの認証パラメーターを設定し、機微情報に関するフィールドを公開することなく、他のユーザーと安全に共有できます。 これにより、ユーザーは、データ接続パラメーターについてIT部門に連絡することなく、データウェアハウスに簡単に接続できます。 組織でセキュアな構成の公開を有効にするが有効になっている場合、これらの資格情報は、カスタムモデル、アプリケーション、およびジョブのランタイムパラメーターとして使用して、シークレット値をそれらのランタイムに挿入することもできます。 詳細については、ランタイムで共有されたセキュアな構成の資格情報を使用するを参照してください。

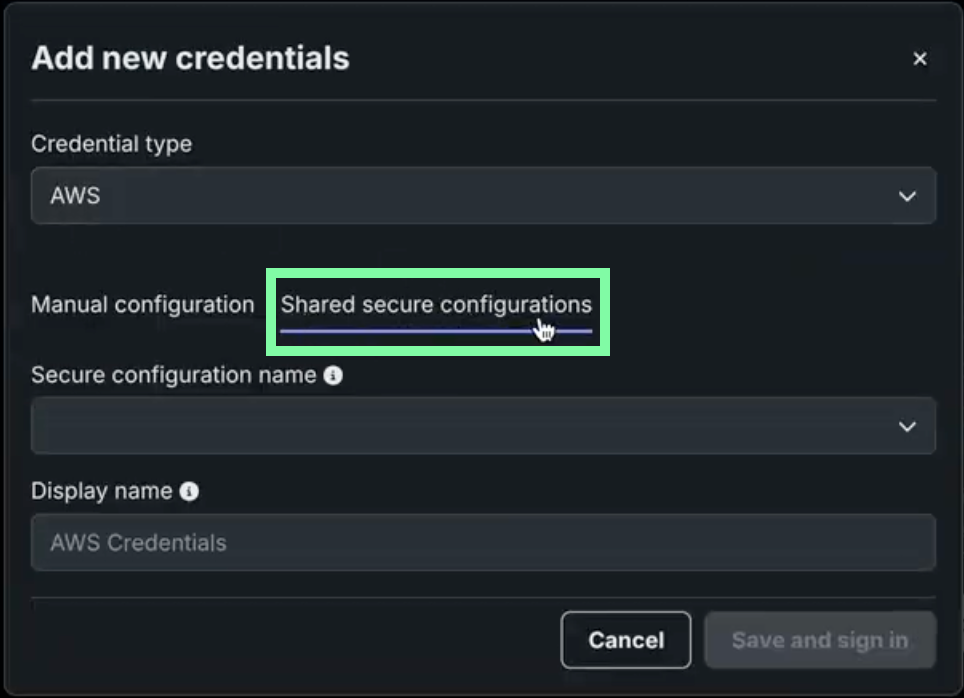

資格情報の管理タイルから、+ 新しい資格情報を追加をクリックします。

新しい資格情報を追加ダイアログボックスで、資格情報のタイプを選択し、共有されたセキュアな構成タブをクリックして、保存してサインインをクリックします。

セキュアな構成における資格情報のタイプ

資格情報のすべてのタイプが、共有されたセキュアな構成に対応しているわけではありません。 共有されたセキュアな構成タブが表示されるもののみが対応しています。

資格情報のエントリーが左側のパネルで利用できるようになります。

共有されたセキュアな構成の資格情報を使用する¶

Premium

セキュアな構成の公開はプレミアム機能です。 この機能を有効にする方法については、DataRobotの担当者または管理者にお問い合わせください。

必要な機能フラグ:セキュアな構成の公開を有効にする

組織でセキュアな構成の公開を有効にするが有効になっている場合、共有されたセキュアな構成から作成された資格情報は、以下の場所でランタイムパラメーターとして使用できます。

-

カスタムモデル:カスタムモデルを定義またはデプロイする際に、資格情報をランタイムパラメーターとして使用します。 資格情報の値は、モデルのランタイム環境に(たとえば、コンテナ内の環境変数として)挿入されます。

-

カスタムアプリケーション:カスタムアプリケーションで資格情報をランタイムパラメーターとして使用し、アプリケーションが実行時に挿入された値にアクセスできるようにします。

-

カスタムジョブ:カスタムジョブで資格情報をランタイムパラメーターとして使用し、ジョブの実行時に、ジョブコードが挿入された値を読み取れるようにします。

セキュアな構成の公開を有効にするが有効になっている場合、共有されたセキュアな構成の値は、クラスター内で実行されるカスタムモデル、アプリケーション、およびジョブのランタイムパラメーターに直接挿入されます。 無効になっている場合、資格情報は、基盤となるセキュアな構成の値を公開することなく、構成IDのみを使用して挿入されます。 有効になっている場合、共有されたセキュアな構成に含まれる実際のシークレット値(アクセスキーやトークンなど)がコンテナのランタイムに公開され、コードから利用できるようになります。 これは、シークレット値がユーザー管理下のコードに送信されることがない、セキュアなバックエンド限定の使用(データ接続など)とは異なります。

ランタイムにおけるシークレットの公開

セキュアな構成の公開を有効にするを選択すると、シークレットの値がコンテナのランタイムで公開されます。 組織でこの機能が有効になっている場合、共有されたセキュアな構成から作成され、カスタムモデル、アプリケーション、またはジョブのランタイムパラメーターとして使用される資格情報は、ランタイムに挿入されることで、実際のシークレット値(アクセスキーやトークンなど)が公開されます。 これらのシークレットはコンテナのランタイム内に存在することになり、カスタムコードからアクセス可能になります。 制御されていないコンテナのランタイム内でシークレットを公開することに伴うリスクを許容できる場合を除き、この機能を有効にしたり使用したりしないでください。 必要な場合にのみ、適切なガバナンスの下で使用します。

組織でセキュアな構成の公開を有効にするが有効になっている場合、管理者はセキュアな構成を共有する際、ランタイムで使用されると共有されたシークレット構成値が公開される旨の通知を受け取ります。

資格情報を管理¶

資格情報の管理タイルには、新しく保存される資格情報を作成したり、既存の資格情報を管理したりする機能があります。 DataRobotの他の領域では保存された資格情報とやり取りしますが、編集はこのタイルからのみ行えます。

| 要素 | 説明 | |

|---|---|---|

| 1 | 資格情報を編集 | ユーザー名、パスワード、アカウント名を変更できます。 資格情報を編集すると、関連するすべてのデータ接続の資格情報が更新されます。 |

| 2 | 削除 | 保存されている資格情報のリストから資格情報を削除します。 |

| 3 | 関連する接続を追加 | データ接続と特定の資格情報を関連付け、そのデータ接続を使用する際に、それらにすばやくアクセスできるようにします。 |

| 4 | 関連付けを削除する | データ接続と特定の資格情報の関連付けを削除します。 関連付けられた資格情報のすべてのデータ接続を削除する場合、資格情報を削除するように求めるメッセージが表示されます。 資格情報を削除するか、関連付けられた接続なしで資格情報を維持することができます。 |